Aujourd’hui, le vote électronique, idéal si on peut l’effectuer sans avoir à se déplacer et en toute sécurité, rassemble de nombreux partisans. Cependant, la vulnérabilité des machines à voter reste encore mal connue. Or, des spécialistes s’en inquiètent.

Des avantages mais de gros inconvénients

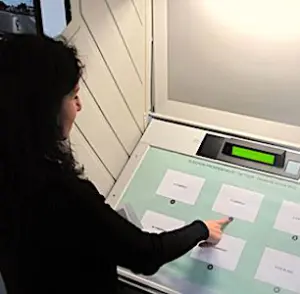

A ce jour, on peut utiliser des machines à voter dans soixante-six communes françaises. Ce qui les rend accessibles à environ un million d’électeurs. L’un de leurs avantages principaux est de permettre un dépouillement des scrutins beaucoup plus rapide que lorsqu’il est manuel. Cependant, cet atout s’accompagne aussi de faiblesses importantes. Guillaume Poupard, Directeur de l’Agence Nationale de la Sécurité des Systèmes d’Information, les a récemment pointées du doigt. Cela, lors d’une audition à l’Assemblée nationale. A cette occasion, il a expliqué aux députés que les résultats des votes pouvaient subir des détournements. Voire des modifications, par une personne malveillante. Selon lui, ce type de détournement est sérieusement envisageable. En fait, « […] il demande un certain savoir-faire, mais ce n’est pas non plus hors de portée. » Ce qui implique que des faiblesses techniques pourraient menacer le processus des votes électroniques. Ceux-ci se faisant à distance ou pas.

Une vulnérabilité réelle

Parmi les principaux risques inhérents à la vulnérabilité des machines à voter, il faut citer les « attaques Tempest ». Ce terme spécialisé, longtemps tenu secret, est généralement inconnu du grand public. En effet, il appartient plus au vocabulaire de l’espionnage. En clair, ce type d’attaque s’applique à des outils électroniques capables d’enregistrer à distance les émissions électromagnétiques de tout appareil électrique. Par exemple un ordinateur ou… une machine à voter. Après avoir réalisé sa captation, une « attaque Tempest » peut ensuite transformer ce qu’elle a enregistré en image. Cela, en temps réel. Autrement dit, une personne malveillante qui espionnerait une machine électronique pourrait aisément obtenir en clair un double des données qui figurent dans l’appareil qu’elle observe. Or, ce procédé d’interception, même s’il est sophistiqué, est facile à mettre en oeuvre. Ce que savent de nombreux experts en sécurité informatique. D’où leur forte réserve concernant la vulnérabilité des machines à voter.

Vulnérabilité des machines à voter : des attaques devenues très accessibles

Pour bien comprendre les craintes des spécialistes, il faut aussi savoir que les « attaques Tempest » ne sont plus réservées au monde clos de l’espionnage. En effet, elles sont devenues aujourd’hui réalisables avec des outils très peu coûteux et faciles à se procurer. Par conséquent, on comprend que l’Agence Nationale de la Sécurité des Systèmes d’Information s’en inquiète. Notamment, parce que ces attaques ont la capacité d’étudier les résultats des scrutins, mais aussi de les fausser. Enfin, dernier talon d’Achille révélé par les spécialistes en virologie informatique, les machines à voter utilisent un champ électrostatique que l’on peut brouiller de l’extérieur. Certes, ce type d’attaque d’un réseau n’est pas à la portée du premier venu. Cependant, il reste malgré tout possible. Ce qui renforce l’avis défavorable des experts concernant la vulnérabilité des machines à voter.

- A lire aussi, notre précédent article sur les risques du vote électronique

- Le Bulletin des Communes vous suggère aussi les informations du site du ministère de l’Intérieur